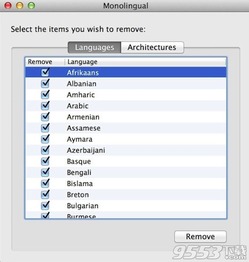

软件使用权限设置是一种常见的安全措施,旨在限制用户对特定软件的使用权限。这种设置通常出现在需要保护敏感数据或限制特定用户对特定应用程序的使用权限的企业或组织中。

软件使用权限设置的常见类型包括:

1. 完全访问权限:用户可以完全访问该软件的所有功能和数据。

2. 部分访问权限:用户只能访问该软件的部分功能或数据。

3. 受限访问权限:用户只能访问该软件的一些有限功能或数据,并且可能需要管理员或其他用户的批准才能访问更多内容。

4. 禁用访问权限:用户无法访问该软件的所有功能和数据。

在设置软件使用权限时,需要考虑以下因素:

1. 用户角色和职责:根据用户角色和职责的不同,应该为他们分配不同的软件使用权限。例如,财务部门的人员可能需要访问某些财务软件的特定功能和数据,而其他部门的人员则不需要。

2. 数据敏感性和机密性:对于包含敏感数据或机密信息的软件,应该限制只有特定用户才能访问这些数据和信息。

3. 用户体验:在设置软件使用权限时,需要确保用户体验不会受到影响。如果过多的限制导致用户体验不佳,那么用户可能会感到不满或抗拒使用该软件。

在设置软件使用权限时需要考虑多种因素,以确保既保护数据和信息安全,又能够满足用户的需求并提高用户体验。

软件使用权限设置

在当今数字化的世界中,各种软件应用已成为我们日常生活和工作的重要组成部分。不同的软件应用通常会涉及到用户的各种隐私和敏感信息,如个人数据、文件、设备资源等。为了保护这些信息不被未经授权的访问和使用,软件使用权限设置就显得尤为重要。

一、权限设置的概念

软件使用权限设置是指对软件应用的功能、数据和资源进行限制,以确保只有经过授权的用户才能访问和使用这些资源。这些权限可以包括读取、写入、修改、删除等操作,以及访问特定文件、文件夹或设备的权限。

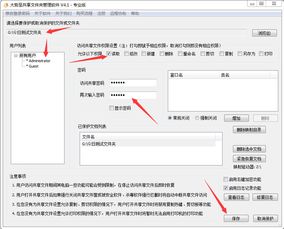

二、权限设置的方法

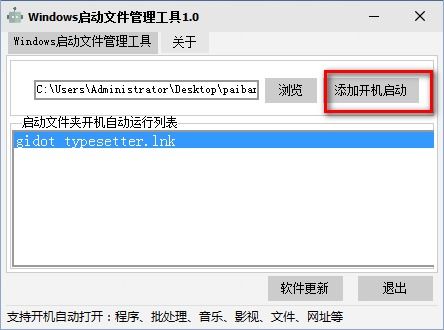

1. 访问控制:这是最常见的权限设置方法,通过控制用户对特定资源(如文件、文件夹或设备)的访问权限。通常,操作系统会提供一系列的访问控制选项,如只读、读写、完全控制等。

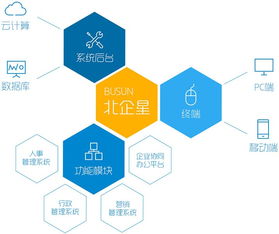

2. 角色管理:对于大型软件应用或网络环境,角色管理是一种常见的权限设置方法。通过为不同的用户分配不同的角色(如管理员、普通用户、审计员等),并针对每个角色分配相应的权限,可以实现更细粒度的权限控制。

3. 凭据管理:在一些软件应用中,凭据管理也是一种常见的权限设置方法。例如,在一些云服务中,用户可以通过提供用户名和密码或其他类型的凭据来获取访问权限。

4. 基于属性的访问控制(ABAC):这是一种更复杂的权限设置方法,它根据用户的属性(如身份、角色、组织、时间等)来决定是否授予访问权限。

三、权限设置的最佳实践

1. 最小权限原则:只授予用户完成任务所需的最小权限,避免过度授权。这有助于减少潜在的安全风险和数据泄露。

2. 定期审查:定期审查软件应用的权限设置,以确保它们仍然符合业务需求和安全策略。

3. 用户培训:为用户提供培训,以帮助他们理解软件应用的权限设置和如何正确使用这些权限。

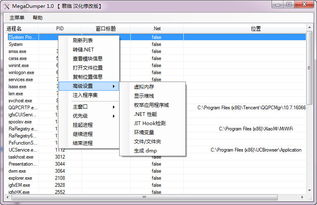

4. 审计跟踪:对于敏感操作或关键任务,启用审计跟踪功能以监控和记录所有活动。这将有助于识别潜在的安全问题并采取适当的措施。

5. 更新和维护:确保软件应用及其安全补丁保持最新状态,以防止已知的漏洞被利用。

6. 数据保护:确保敏感数据在传输和存储过程中得到适当的保护,如加密和访问控制。

7. 灾难恢复计划:制定灾难恢复计划以应对意外情况,如数据泄露或系统故障。该计划应包括对软件应用的权限设置进行恢复的步骤。

8. 合规性考虑:确保软件应用的权限设置符合相关法规和标准的要求。这可能需要与法律顾问或合规专家进行咨询。

四、总结

软件使用权限设置是保护用户隐私和敏感信息的重要措施。通过了解并实施适当的权限设置方法,我们可以确保只有经过授权的用户能够访问和使用这些资源,从而降低安全风险并提高系统的可靠性。为了实现这一目标,我们需要遵循一些最佳实践,包括最小权限原则、定期审查、用户培训、审计跟踪、数据保护以及制定灾难恢复计划等。